Die Daten die notwendig sind stehen in der Regel in der Dokumention der OAuth Schnittstelle des Anbieters. Hierbei ist es auch davon abhängig ob dann IP-Symcon als OAuth Server oder als OAuth Client auftritt.

Bei dem OAuth Verfahren existiert eine feste Verbindung zwischen dem OAuth Anbieter und dem IP-Symcon Server so das klar ersichtlich ist das es sich hier um IP-Symcon handelt. Jede OAuth Anwendung hat eine eigene Redirect URL, diese wird von IP-Symcon vergeben und Dir dann per Email mitgeteilt.

Die Funktionsweise von OAuth ist unter So funktioniert OAuth 2 ausführlich beschreiben.

Die Daten sind immer gleich, diese müssen beim Anbieter hinterlegt werden

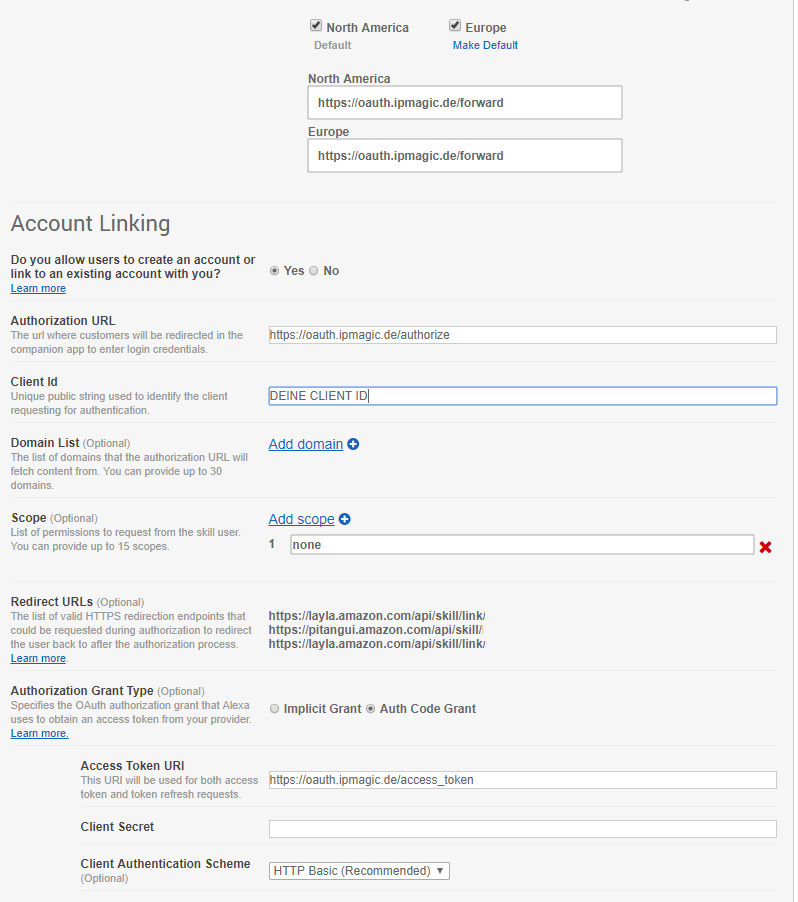

EndpointURL (HTTPS): https://oauth.ipmagic.de/forward

Deine ClientID: <individuelle ClientID pro OAuth Anbieter, diese wird von IP-Symcon mitgeteilt>

Dein ClientSecret: <persönliches ClientSecret, wird von IP-Symcon mitgeteilt>

AuthURL: https://oauth.ipmagic.de/authorize

TokenURI: https://oauth.ipmagic.de/access_token

GrantType: Auth Code Grant

Die Daten werden einerseits auf Anbieterseite hinterlegt wie EndpointURL, AuthURL usw.

Wichtig das ClientSecret ist streng geheim und wird beim Anbieter hinterlegt, dies dient der Authentifizierung von IP-Symcon als Software. Dies ist also sonst niemand bekannt außer dem Anbieter, IP-Symcon und dem der dies eingerichtet hat.

Deine individuelle ClientId dient dazu von IP-Symcon einen Session Token anzufordern. Diese Client ID ist öffentlich einsehbar weil ja auch in deinem Quellcode hinterlegt, ist aber für jeden anderen der kein IP-Symcon benutzt vollkommen nutzlos, da nur IP-Symcon autorisiert ist Anfragen an den Server zu schicken und auch nur IP-Symcon einen Antwort durch die API an die Redirect URL erhält, die dann an Dein System durchgereicht werden. Somit ist dann also jeder IP-Symcon User, der dieses Modul mit diesem ClientID nutzt in der Lage mit IP-Symcon seinen für ihn spezifischen Sicherheit Token beim Anbieter anzufragen um mit IP-Symcon mit der Schnittstelle zu kommunizieren.

Wie dies funktioniert siehst Du im OAuth Test Modul, dies kann als Vorlage benutzt werden. Du musst fürs erste nur die GUID in module.json durch eine eigene GUID ersetzten wenn Du das als Vorlage für ein eigenes Modul nimmst. Siehe hierzu Beschreibung in Bibliotheken. Eine GUID kannst Du selber generieren indem Du einen GUID Generator nutzt. Im GUID Generator müssen die Optionen „Braces“, „Uppcase“ und „Hyphens“ aktiviert sein.

Anschließend tauscht Du den Indentifier in Zeile 7 des OAuth Moduls durch den von Dir zugewiesenen Identifier, der Dir von IP-Symcon der Email zugesandt worden ist, aus.

Als Beispiel wenn Du z.B. einen Custom Skill bei Amazon erstellen würdest mit einem angebundenen PHP Modul, den Du dann für alle IP-Symcon Nutzer per Account Linking nutzbar machen willst müstestet Du Dich bei Amazon als developer registrieren und dann auf der entsprechenden Seite die Daten eintragen. Wo die Daten dann im Detail eingetragen werden ist von OAuth Anbieter zu Anbieter unterschiedlich.

->

->